Nos programmes de formation continue

Des questions? On peut vous aider.

Tu souhaites améliorer tes conditions? Tu veux simplement mettre à jour tes compétences? Selon ton expérience et tes objectifs, nous offrons des formations destinées aux adultes et aux personnes en emploi. Elles sont toutes axées sur le développement de compétences recherchées sur le marché du travail et elles sont généralement plus courtes.

3ds Max

Explorer le programme

Administration et sécurité des réseaux informatiques

Explorer le programme

Adobe Premiere

Explorer le programme

After Effects

Explorer le programme

Anglais

Explorer le programme

Approche thérapeutique pour troubles neurocognitifs

Explorer le programme

ArcGIS Entreprise

Débutant

Explorer le programme

ArcGIS Pro

Cartographie thématique

Explorer le programme

ArcGIS Pro

Débutant

Explorer le programme

ArcGIS Pro : Transition d’ArcMap à Pro

Explorer le programme

ArcGIS Pro : Python pour la géomatique

Explorer le programme

ArchiCAD

L’essentiel

Explorer le programme

Un DEC en Soins infirmiers aussi offert.

Tu possèdes ton DEP en santé, assistance et soins infirmiers ? Tu veux obtenir ton DEC? Explore notre programme!

Pourquoi choisir le Cégep Limoilou?

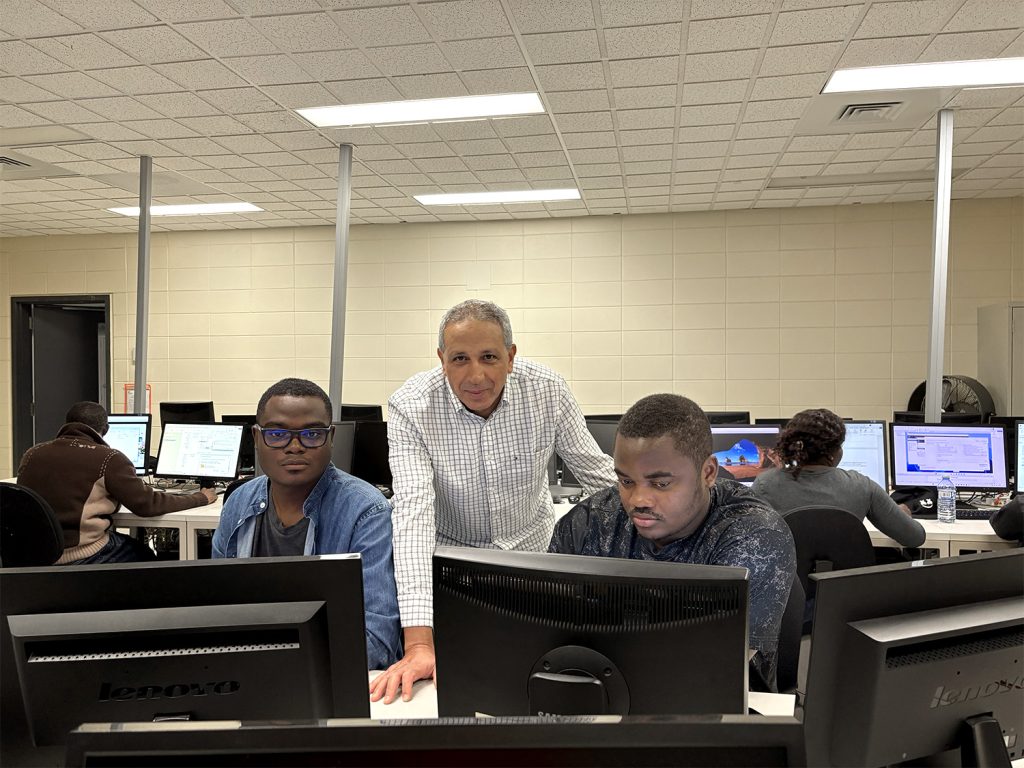

L’expertise et la disponibilité de notre personnel enseignant

Reconnu pour sa rigueur, sa pertinence et son expertise, notre personnel enseignant offre des méthodes pédagogiques diversifiées et appliquées. Leur grande disponibilité te permettra de recevoir l’aide nécessaire dans un climat d’apprentissage positif et stimulant.

Le type de formation pertinent pour tes objectifs

Que tu vises obtenir un diplôme collégial ou simplement garder à jour tes compétences, nous avons différentes formules qui répondent aux deux besoins. Explore notre offre!